近期,一波针对安卓用户的恶意活动浮出水面——607个仿冒Telegram的恶意域名,正通过高仿页面传播恶意应用。BforeAI旗下PreCrime Labs的研究,揭开了这场攻击的技术细节与传播路径。

仿冒应用:表面“合规”,暗藏恶意

攻击者通过链接或二维码,诱导用户下载两款大小为60MB/70MB的APK。这些应用表面与正版Telegram无异,实则会悄悄获取超额权限,并支持远程命令执行。

技术上,恶意APK采用旧版v1签名方案,如利用Janus漏洞(CVE-2017-13156)——该漏洞影响安卓5.0至8.0版本,可让攻击者在不改变签名的情况下植入恶意代码,轻松绕过检测。

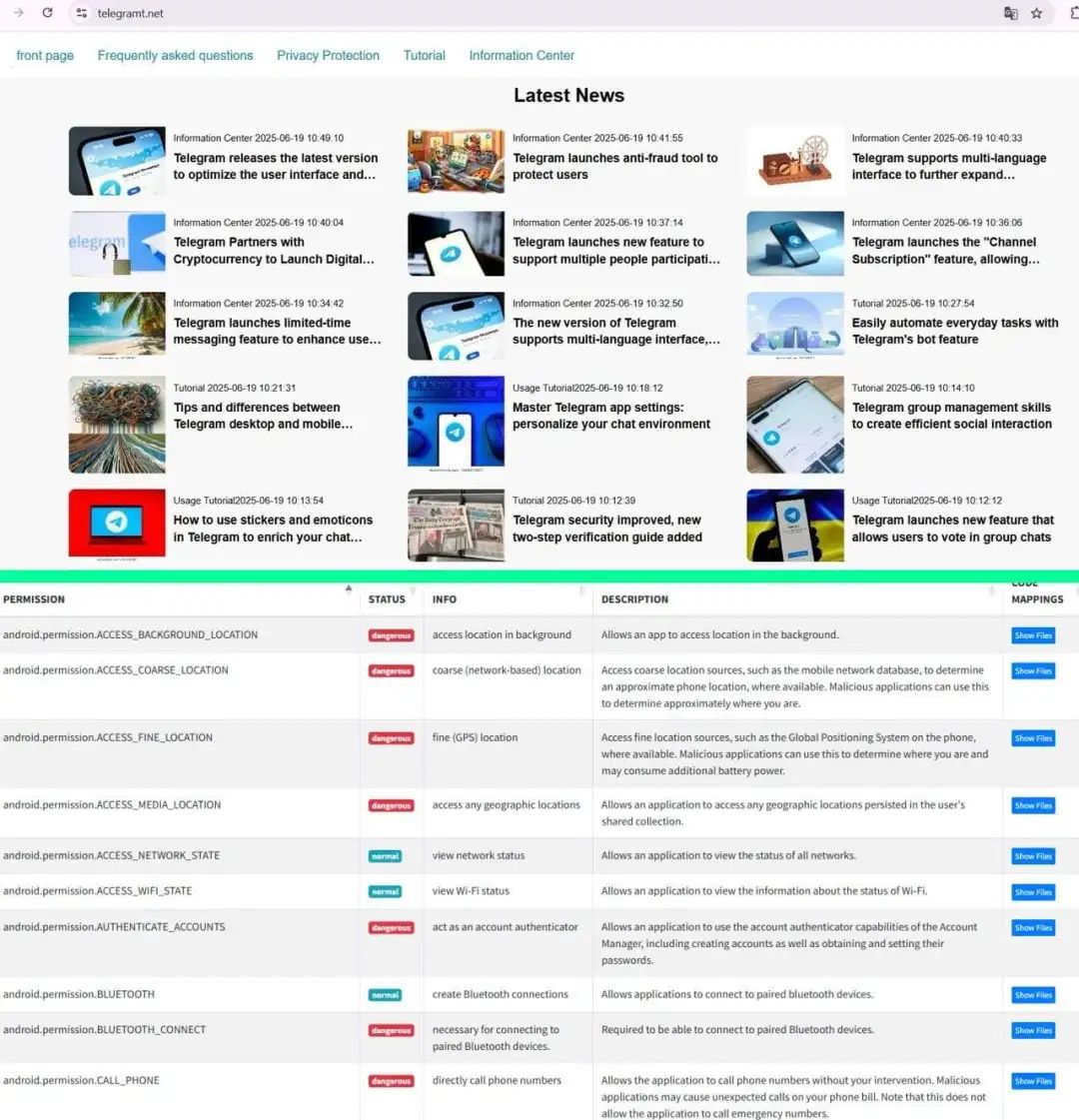

钓鱼页面:仿博客、堆关键词的“障眼法”

钓鱼网站常伪装成个人博客或非官方粉丝页,典型如zifeiji.asia:复用Telegram图标、配色与下载按钮,页面标题塞满“纸飞机官网下载”等中文SEO关键词,既提升搜索排名,又掩盖恶意意图。

技术细节与域名特征

恶意APK不仅依赖HTTP、FTP明文协议传输数据,还能访问外部存储、接收远程命令;基础设施中嵌入ajs.js(托管于telegramt.net)等跟踪脚本,收集设备信息以提升安装率。

607个恶意域名的顶级域分布清晰:

.com: 316 (占比超50%,强化可信度)

.top: 87

.xyz: 59

.online: 31

.site: 24

这些域名多含teleqram“telegramdl”等仿冒关键词,通过Gname注册,托管于中国地区。

特殊策略:攻击“续命”的数据库复用术

研究发现,恶意APK关联已停用的Firebase数据库tmessages2.firebaseio.com。若新攻击者注册同名项目,旧版恶意软件可自动连接新数据库,让攻击持续生效。

MITRE攻击技术

teleqram)托管钓鱼页,属“相似域名支撑攻击”。 | |

威胁IOC

# 恶意域名zifeiji.asia telegramt.net (典型命名含"teleqram""telegramdl""telegramapp"等仿冒词,顶级域以.com/.top/.xyz为主)# 关联数据库tmessages2.firebaseio.com # 恶意脚本ajs.js(托管于telegramt.net) # 技术特征- APK:v1签名,60MB/70MB,表面模仿Telegram功能 - 通信:HTTP/FTP明文传输,支持远程命令执行 - 漏洞适配:易受Janus漏洞影响,针对Android 5.0-8.0

欢迎转载,转载请注明出处@黎多鱼;

搜索

搜索

柬埔寨新闻

柬埔寨新闻